Sei sicuro che il tuo sistema SAP non esponga servizi vulnerabili?

Una delle tipologie più presenti (oltre all'SQL-Injection) è sicuramente quella del Directory Traversal.

Cosa è e quali punti di attenzione tenere quando si sviluppano programmi (nel contesto ABAP)?

La normativa NIS2 segue alla precedente NIS (Direttiva security of Network and Information Systems), introduce un maggior numero di società impattate e nuove attività da svolgere

Ma chi deve fare cosa e cosa serve fare, anche nel contesto SAP?

Topics: cyber security, audit, sap cyber security, cyber security exposure, cyber security culture, NIS2

Quanto è importante essere aggiornati sulle possibili minacce dei sistemi aziendali, in particolare dei sistemi SAP?

Nessun sistema è sicuro al 100% e tenere gli occhi aperti è importante per risolvere o arginare eventuali possibili problemi.

Topics: cyber security, vulnerability assessment, threat detection

Probabilmente ti sei già imbattuto in questa terminologia, magari per quanto riguarda i sistemi operativi o database.

Cosa fare in SAP e quali sono le tecniche da applicare?

Topics: cyber security, HANA Security

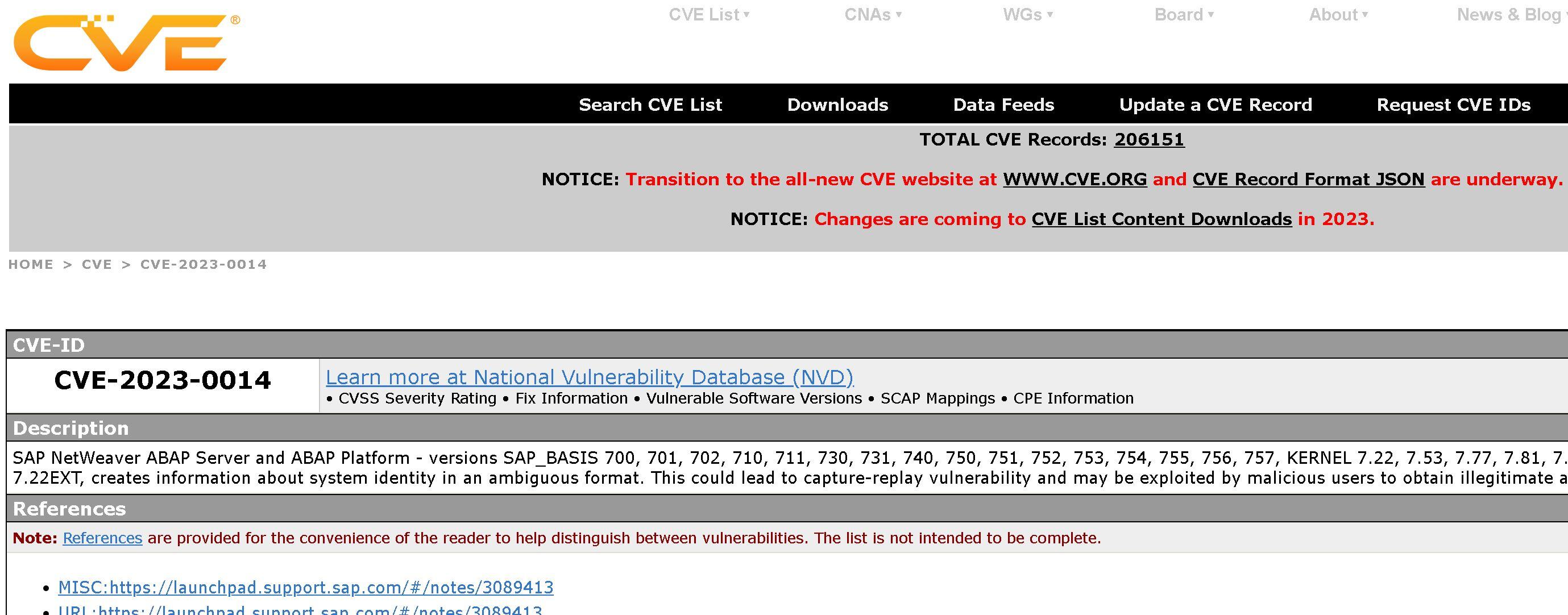

CVE-2023-0014 - Capture-replay vulnerability in SAP NetWeaver AS for ABAP and ABAP Platform

Topics: cyber security

Che tipi di questa consulenza esistono, secondo la mia esperienza?

Ho incontrato parecchie società che svolgono questi servizi e non tutte, pur occupandosi di cyber security, la fanno/applicano allo stesso modo, chiaramente.

Topics: cyber security, sap cyber security, cyber security culture

Cosa significa fare il cybersecurity manager?

Quali sono i suggerimenti i punti di attenzione per ottenere quanto più possibile su questa tematica fondamentale in azienda?

Topics: cyber security, cyber security culture, data loss prevention

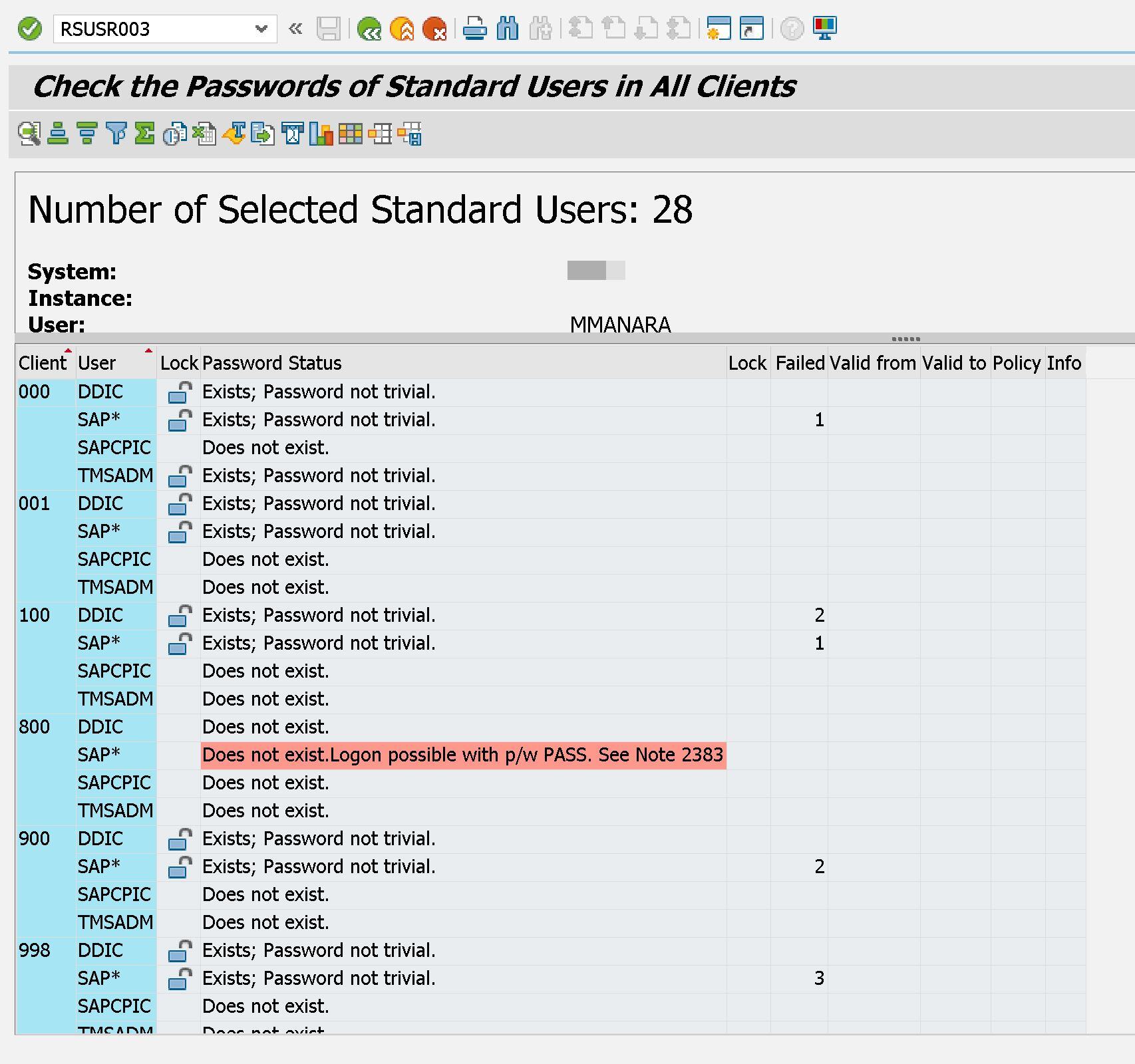

Lo sapevi che esistono delle utenze "speciali" SAP le cui credenziali sono note, pubbliche?

Non si tratta di una svista SAP, è qualcosa di conosciuto e noto. Specialmente nei processi iniziali di setup del sistema vengono attivate utenze che dovrebbero essere subito a seguito messe in sicurezza. Ma quali sono e cosa fare?

Topics: password policy, sap super user, sap password, cyber security, userid

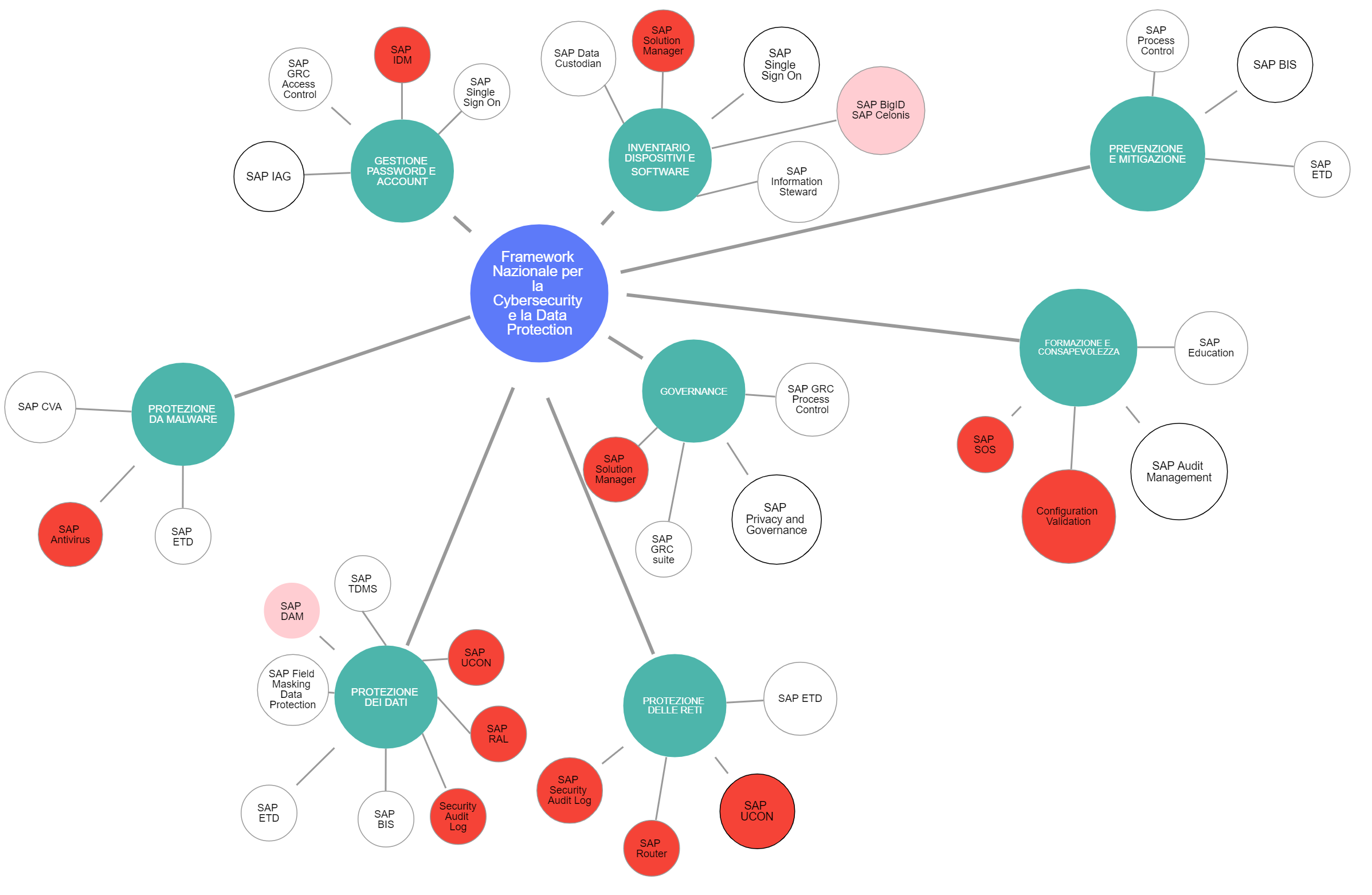

Framework Nazionale per la Cybersecurity e la Data Protection

Cosa è ed a cosa serve? Perché può essere utile applicarlo nel contesto italiano?

Come può essere applicato anche ai sistemi SAP? Servono ulteriori software?

Topics: cyber security, sap data protection, nist