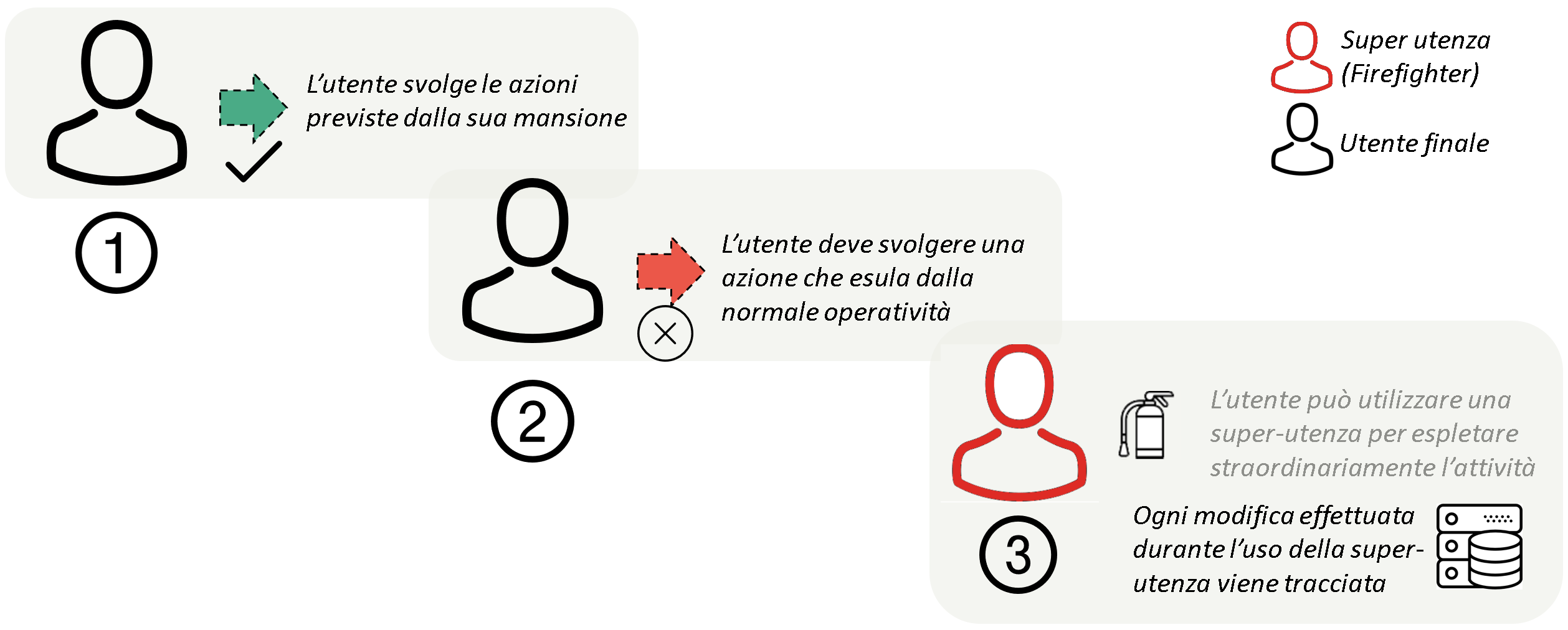

Può capitare di dover intervenire in ambiente produttivo per correggere un problema molto urgente. Ovvero svolgere un’azione che normalmente non si sarebbe fatta.

Come dobbiamo comportarci in questi casi? Serve davvero avere dei tool specifici o possiamo svolgere quanto richiesto in maniera sicura e tracciata comunque?

Come può essere gestito un PAM (Privileged Access Management) in SAP?

Perché è utile definire una utenza di emergenza (super user in SAP)

Normalmente gli accessi di consulenti esterni o IT non dovrebbero permettere la possibilità di modificare dati nell’ambiente produttivo.

Tuttavia, in alcune circostanze e per determinate attività questo potrebbe avvenire. La definizione di una o più utenti di emergenza (super user SAP o Emergency SAP Users) ed una procedura per il loro utilizzo potrebbero essere una risposta a quanto sopra.

È inoltre fondamentale riuscire a tracciare le attività svolte durante questa sessione di emergenza.

Come tracciare le attività che vengono svolte?

SAP mette a disposizione diversi log, alcuni di questi sono:

- Change Log (Tabelle CDHDR e CDPOS)

- Table trace (Tabelle DBTABLOG)

- System Log (transazione SM21)

- Security Audit Log (Transazione SM19 ed SM20N o RSAU_CONFIG)

Attivare tutte queste funzionalità, alcune di queste non sono attive by default, può rappresentare un modo per capire a posteriori cosa una utenza ha fatto.

Non esiste standard SAP un unico dashboard per vedere tutte le modifiche fatte da una utenza indipendentemente dall’oggetto modificato. Vedremo a seguito come SAP ha certato di colmare questa lacuna.

Quale processo si dovrebbe seguire?

Il rilascio di una utenza di emergenza dovrebbe essere ben documentato da una procedura. Questa procedura dovrebbe almeno contenere:

- Quali/quante siano le utenze di emergenza

- Chi può richiedere l’utenza di emergenza

- La durata dell’utenza di emergenza (l’unità temporale minima per SAP è la giornata, non è possibile limitare la validità di una utenza su base oraria, almeno da standard)

- Eventuali approvazioni dopo la richiesta

- Verifica dei log tracciati

- Comunicazione delle credenziali della super-utenza (da sottolineare che dovrebbe essere sempre trasmesse in modalità sicura. Una mail in chiaro, non è un buon modo)

SAP Governance Risk and Compliance Emergency Access Management

Come anticipato SAP mette a disposizione uno strumento, a pagamento, specifico per la gestione delle utenze di emergenza. Questo strumento si chiama Emergency Access Management e fa parte della suite del GRC (Governance Risk and Compliance) Access Control.

Questo strumento, integrato nella suite ABAP, permette assegnare ad un utente (tramite un workflow approvativo oppure tramite l’intervento di un amministratore) una utenza di emergenza pronta all’uso.

L’utente per poterla utilizzare deve solamente eseguire una transazione che permette in totale autonomia di attivare una sessione di emergenza (dichiarando in maniera preventiva le motivazioni dell’utilizzo). Attenzione, l'utente di emergenza in SAP deve essere profilato adeguatamente (le logiche di security SAP sono valide anche per le utenze di emergenza).

A valle dell’utilizzo da parte dell’utente (chiamato firefighter SAP user) dall’utenza di emergenza o super utenza (chiamata Firefighter ID) automaticamente avviene lo strumento consolida i log (se attivati) e li invia ad un responsabile della super utenza per presa visione (Owner).

In questo caso il processo di richiesta è ben definito (anche tramite un workflow approvativo), sono tracciati l’utilizzo e le attività svolte durante la sessione di firefighting.

Attenzione, eventuali transazioni custom, se sprovviste di log di modifica non sono tracciate nemmeno dal tool SAP GRC Emergency Access Management.

Devi profilare il reparto IT ed hai bisogno di consulenza SAP Security?